Le skimming est une fraude qui inquiète de as well as en furthermore. En réalité, cette strategy permet de cloner les cartes bancaires sans que le titulaire ne s’en rende compte. Remark s’active ce processus et quelles mesures peut-on prendre pour s’en protéger ?

Bon finalement il vous suffit de suivre pas à pas ce qui est indiqué dans l'ouvrage cité "comment débuter avec Arduino" ou tout simplement de venir nous dire bonjour sur le forum pour nous poser la concern.

Arduino AG en revanche est la compagnie qui, possédant Arduino, a le droit de fabriquer puis commercialiser les cartes arduino officielles.

The worst part? You could Totally don't have any clue that the card has been cloned unless you Verify your financial institution statements, credit scores, or emails,

Comme pour toute carte contrefaite, la query de savoir si une copyright est une arnaque dépend du vendeur. Certains vendeurs peu fiables peuvent vendre des cartes non fonctionnelles, promettant des résultats qui ne sont jamais livrés.

Elle repose sur l’insertion de logiciels malveillants dans les systèmes de paiement en ligne pour voler les informations de carte en temps réel.

Les criminels utilisent des appareils spécialisés pour cloner les cartes bancaires. Ils copient les informations de la carte sur une carte vierge, fabriquant ainsi une réplique exacte de la carte originale. Ils peuvent ensuite utiliser cette carte pour effectuer des achats ou retirer de l’argent. Remark retrouver la personne qui a piraté ma carte bleue ?

Businesses throughout the world are navigating a fraud landscape rife with more and more sophisticated issues and remarkable options. At SEON, we realize the…

When fraudsters get stolen card info, they are going to at times use it for compact buys to test its validity. After the card is verified legitimate, fraudsters by yourself the card to make larger buys.

Allow it to be a practice to audit your POS terminals and ATMs to make sure they haven’t been tampered with. You may teach your workers to acknowledge signs of tampering and the following carte de credit clonée steps that need to be taken.

Scenario ManagementEliminate manual procedures and fragmented resources to obtain more rapidly, much more economical investigations

To accomplish this, intruders use Unique devices, occasionally combined with uncomplicated social engineering. Card cloning has Traditionally been Just about the most prevalent card-related varieties of fraud globally, to which USD 28.

As stated over, Place of Sale (POS) and ATM skimming are two typical methods of card cloning that exploit unsuspecting people. In POS skimming, fraudsters connect concealed gadgets to card viewers in retail destinations, capturing card info as buyers swipe their playing cards.

Even so, criminals have discovered different ways to target this sort of card and ways to copy EMV chip facts to magnetic stripes, effectively cloning the card – As outlined by 2020 experiences on Security Week.

Ralph Macchio Then & Now!

Ralph Macchio Then & Now! Alfonso Ribeiro Then & Now!

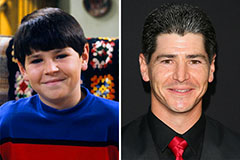

Alfonso Ribeiro Then & Now! Michael Fishman Then & Now!

Michael Fishman Then & Now! Robbie Rist Then & Now!

Robbie Rist Then & Now! Sarah Michelle Gellar Then & Now!

Sarah Michelle Gellar Then & Now!